Опитування стратегій маркетингу електронної пошти по всьому світу показало, що на кожен витрачений долар середній американський бізнес заробляє $36. В ЄС і Великобританії разом взято, повернення інвестицій (ROI) складає близько $41 на кожен долар — можливо, завдяки міцним правилам конфіденційності, які допомагають запобігати спаму.

Тому не дивно, що те саме дослідження виявило, що величезні 87% брендів називають електронну пошту «дуже важливою» для успіху їхнього загального бізнесу.

Якщо ви ще не поринули у світ електронної пошти, щоб залучити та утримати надійну базу клієнтів, зупиніться тут і спочатку прочитайте наш дуже повний посібник з електронного маркетингу.

Коли ви будете готові удосконалити свою програму електронного маркетингу та додатково збільшити ROI, ми покажемо вам, як це зробити в цьому посібнику з налаштування аутентифікації електронної пошти для покращення доставленості та захисту ваших клієнтів.

Що таке автентифікація електронної пошти?

Спочатку деяке уточнення, перш ніж ми почнемо. Постачальники поштових сервісів (ISP), такі як Gmail, Yahoo тощо, іноді об’єднуються з постачальниками електронних поштових послуг (ESP), як-от Mailchimp. Однак ми вважаємо важливим відрізняти безплатні ISP, які призначені для особистого користування, від платних ESP, які зосереджені на email-маркетингу.

Добре, тепер зануримося.

Автентифікація електронної пошти, або перевірка електронної пошти, — це процес, який постачальники послуг електронної пошти впроваджують для того, щоб відфільтрувати якомога більше спаму, фішингу, шахрайства, підробки та інших шкідливих дій, перш ніж вони потраплять у поштові скриньки.

Кроки, що включені у редагування налаштувань вашої системи доменних імен (DNS) для активації трьох найпоширеніших методів автентифікації електронної пошти на вашому вебсайті — SPF, DKIM та DMARC — встановлюють процеси безпеки для підтвердження джерела та легітимності відправника електронної пошти та повідомлення.

DNS

Протокол системи доменних імен (DNS) зберігає записи про те, які доменні імена відповідають певним IP-адресам. DNS дозволяє переглядати веб, вводячи звичайні URL-адреси замість IP-адрес.

Читати даліСьогодні всі законні ISP та більшість ESP шукають якомога більше з вищевказаних протоколів, прикріплених до електронних повідомлень, перш ніж доставляти їх. Якщо ви не встановите їх належним чином, це викликає підозри, що ви можете бути ненадійним відправником. Це може призвести до того, що ваші повідомлення будуть відправлені до папки зі спамом, або навіть ніколи не будуть доставлені взагалі.

Здається перебільшенням?

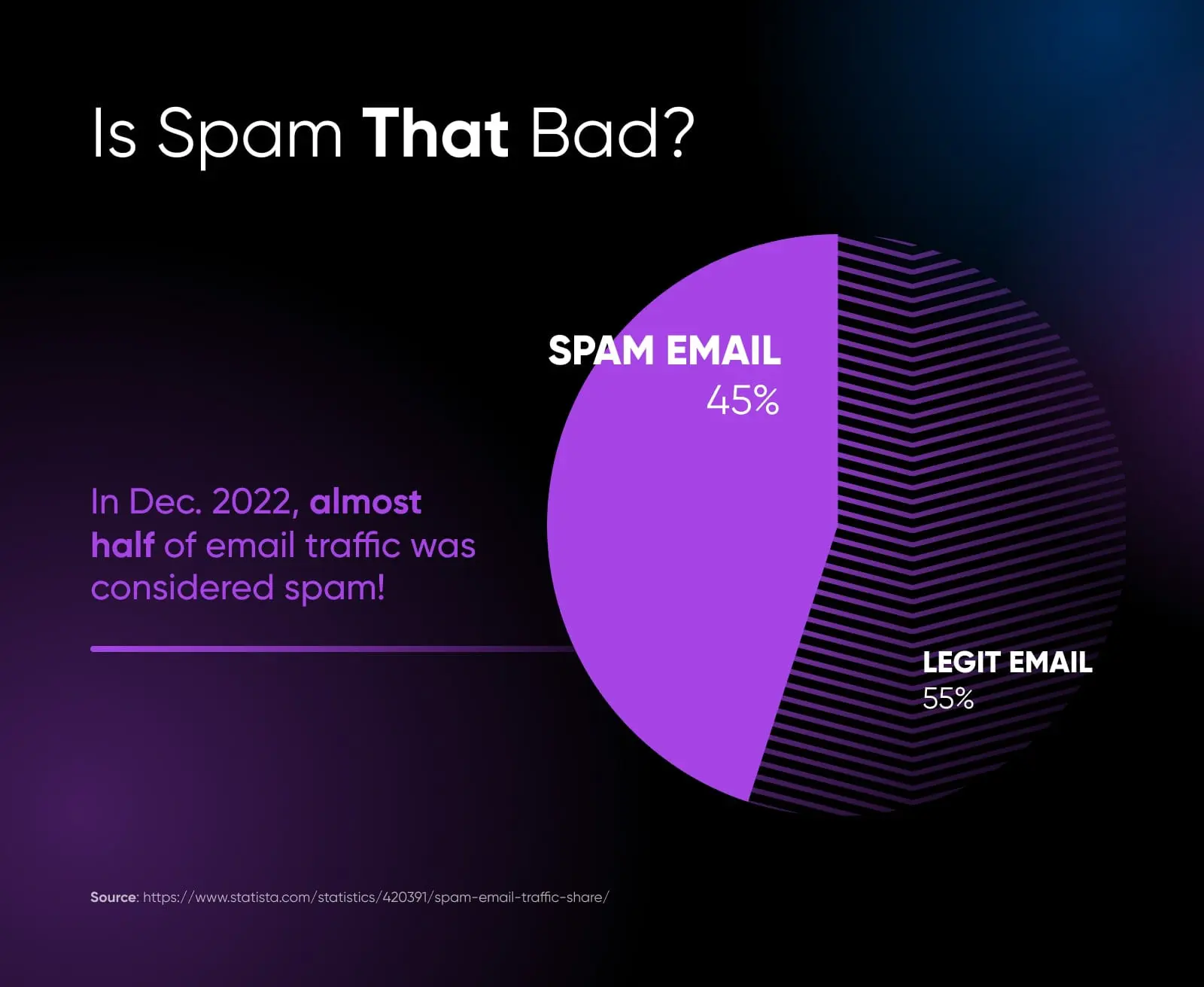

Це легко думати, коли ви не знаєте, скільки спаму літає інтернетом щодня — і це саме тому, що аутентифікація електронної пошти працює як передбачалося.

Чи потрібна аутентифікація, якщо я користуюсь платформою електронного маркетингу?

Давайте зробимо це на початку. Просто кажучи, так, ви все ще повинні налаштувати автентифікацію електронної пошти через ваш сайт, навіть коли використовуєте надійний ESP, відомий як платформа електронного маркетингу.

З Mailchimp, наприклад, — ми постійно звертаємося до них, оскільки вони відомі та мають багато корисної документації з цього питання — користувачам з доменами, які не розміщені на Mailchimp, радять налаштувати власну автентифікацію електронної пошти. Це тому, що Mailchimp за замовчуванням забезпечує автентифіковану електронну пошту на своїх хостингових доменах, як і багато інших рішень для хостингу доменів, включно з DreamHost (електронна пошта DreamHost насправді працює з будь-яким вашим доменом!).

Це, ймовірно, час зазначити, що вам слід перевірити у вашого доменного хоста, чи вже налаштована автентифікація електронної пошти на вашому вебсайті. Ми також повинні чітко зазначити, що ви можете забезпечити автентифікацію електронної пошти тільки на доменах, які ви володієте — немає автентифікації для Gmail, Yahoo та інших ISP адрес. Можливість автентифікації ваших електронних листів є лише однією з кількох причин, чому ми підтримуємо наявність у малих підприємств індивідуальних адрес електронної пошти.

Чому ви повинні автентифікувати електронні листи (одне слово: Spam!)

Як ми вже згадували вище, кожного дня відправляється багато спаму.

І не лише це, ще більше шкідливих повідомлень намагаються прокласти шлях до вашої поштової скриньки.

Тільки Gmail блокує понад 100 мільйонів спроб фішингу щодня.

Фішинг – це стратегія обману, де відправник видає себе за надійну особу чи бренд, щоб отримати конфіденційну інформацію від одержувача, таку як деталі кредитної картки, соціальну інформацію та інше. Спуфінг – це елемент фішингу, при якому зловмисник зображує себе надійним, ховаючи свою справжню електронну адресу, IP-адресу, назву домену чи іншу інформацію за більш надійною назвою чи адресою. Це збільшує ймовірність того, що одержувачі відповідатимуть або клацатимуть на щось і будуть залучені глибше у шахрайство.

З цим легко зрозуміти, чому аутентифікація електронної пошти є критично важливою. Але давайте розглянемо, як боротьба із спамом та шахрайством є ідеальною як для одержувачів (це ваші клієнти), так і для відправників (це ви!).

Захистіть своїх передплатників та репутацію бренду

Якби аутентифікація електронної пошти не існувала, спамери могли б змінювати справжнє джерело електронних листів, легко обходячи фільтри для спаму і дратівливо заповнюючи поштові скриньки.

Гірше те, що шахрайські схеми фішингу, які маніпулюють такими речами, як адреса електронної пошти відправника, брендинг та навіть посилання, щоб вони виглядали як законна компанія — як ваша компанія — стануть ще поширенішими.

Якщо фішингова атака успішно імітуватиме вас або ваш бізнес і вкраде паролі або номери рахунків у клієнтів, це може серйозно негативно вплинути на їхнє життя та призвести до втрати довіри до вашого бренду, продажів, утримання клієнтів і загального успіху бізнесу.

Безпечний рейтинг відправника для підвищення доставленості електронної пошти

Оцінка відправника, або репутація відправника, – це оцінка, яку Інтернет-провайдери та постачальники електронних послуг надають організаціям, які відправляють електронну пошту.

Репутація електронної адреси відправника відіграє вирішальну роль у тому, чи постачальник поштових скриньок доставить листи безпосередньо, або перенаправить їх у папку зі спамом. Чим вищий цей бал, тим сильніша репутація і більша ймовірність того, що електронне повідомлення відправника буде доставлено, як очікується.

Коли електронний лист відзначений як спам або спроба фішингу, цей рахунок знижується — але коли електронний лист доставляється до поштової скриньки, відкривається та з ним взаємодіють, цей рахунок зростає.

Автентифікація електронної пошти є важливим фактором цього рейтингу та отримання послуг від Інтернет-провайдерів та постачальників електронної пошти для доставки вашої пошти спочатку. Це перший крок до покращення доставленності. Доставленність критично важлива, оскільки якщо клієнти насправді не бачать ваших маркетингових електронних листів, час та гроші, витрачені на них, є повною марнотратністю.

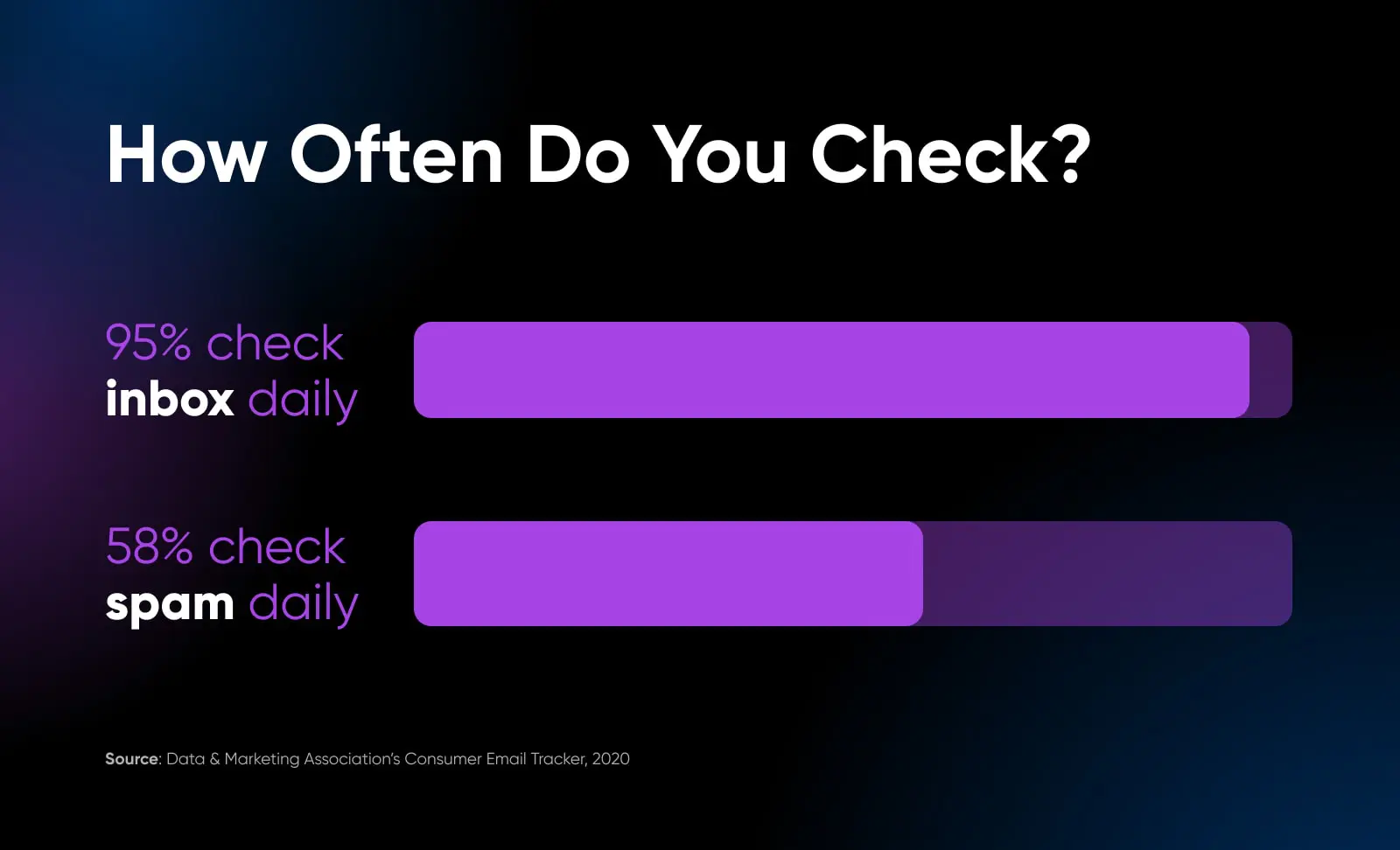

І якщо ваші листи потрапляють у їхні папки зі спамом, а не в інбокси, люди набагато менше ймовірність їх побачити.

Пов’язане читання: Прощавайте Спам! Повний посібник по reCAPTCHA

Три основні елементи аутентифікації електронної пошти

Тепер давайте дійсно дізнаємося про основні елементи головоломки, які, коли правильно складені (більше про це у наступному розділі), створюють міцний щит автентифікації електронної пошти.

Sender Policy Framework

Виникнув на початку 2000-х, sender policy framework (SPF) був початковим протоколом аутентифікації електронної пошти. Він перевіряє, чи має поштовий сервер, який відправляє електронний лист, право відправляти цей лист від імені домену, який він стверджує.

DomainKeys Identified Mail

DomainKeys identified mail (DKIM) використовує приватний ключ, який зберігається у вашому домені, та публічний ключ, зареєстрований у DNS. Поштовий сервер, який отримує електронний лист, перевіряє у вашому домені, чи публічний ключ, який вони отримали, відповідає приватному ключу. Якщо вони співпадають, це підтверджує, що ніхто не намагається вас або ваш вебсайт імітувати за допомогою схеми спуфінгу. Невідповідність ключів зазвичай призводить до того, що електронний лист позначається як спам.

Сьогодні DKIM вважається критерієм, якому електронні листи повинні відповідати, щоб їх довіряли більшість Інтернет-провайдерів та постачальників електронної пошти. Повідомлення, відправлені без SPF та/або DKIM, зазвичай викликають підозри та потребують додаткового розгляду перед доставкою.

Автентифікація повідомлень домену, Звітність та Відповідність

Протокол DMARC (протокол звітності й відповідності автентифікації повідомлень домену) надає власникам доменів можливості, спрощуючи управління SPF та DKIM.

Власник вебсайту створює так звану політику DMARC і встановлює її як DNS запис. Ця політика сигналізує одержувачу, що SPF та DKIM встановлено для вхідної електронної пошти. Якщо електронний лист не пройшов автентифікацію, DMARC інформує одержувачів, що робити з електронним листом — наприклад, доставити його до папки зі Спамом або зовсім не доставляти. Вона також повідомляє одержувача про необхідність повідомити відправника про те, як було доставлено електронний лист. Завдяки цим звітам ви можете бачити, як працюють ваші протоколи автентифікації електронної пошти, та вносити необхідні корективи, щоб забезпечити доставлення.

Як налаштувати автентифікацію електронної пошти (4 кроки)

Тепер, коли ви маєте уявлення про те, як працюють основні елементи аутентифікації електронної пошти, настав час дізнатися, як правильно їх встановити та перевірити їхню функціональність.

Крок 1. Додайте SPF запис до вашого DNS

Спочатку додаймо запис SPF до вашого DNS. Запис SPF позначає, які IP-адреси та домени можуть відправляти електронні листи з вашого домену.

Спочатку зберіть усі IP-адреси, з яких будуть відправлятися електронні листи з вашого домену. Вам також слід включити будь-які сторонні домени, які відправляють листи від вашого імені — наприклад, Mailchimp.

Тепер час додати TXT DNS запис. Цей процес виглядатиме по-різному в залежності від вашого провайдера веб-хостингу. Для клієнтів DreamHost, ось інструкції як додати DNS записи.

Переконайтеся, що вибрали TXT як тип запису. Для значення запису почніть з цього фрагменту коду: v=spf1 ip4:[IP ADDRESS] -all

Замініть [IP ADDRESS] на будь-яку IP-адресу, яка має дозвіл на відправлення електронних листів з вашого домену. Щоб додати більше однієї, зробіть пробіл після першої IP-адреси, почніть знову з ip4: та введіть наступну IP-адресу. Після IP-адреси(адрес) ви повинні включити домен для будь-якого ESP, який відправляє електронну пошту від вашого імені. Наприклад, це “spf.mandrillapp.com” для Mailchimp. Ваш ESP повинен бути здатний надати вам цю інформацію.

Загалом, ваше значення запису повинно виглядати приблизно так:

v=spf1 ip4:00.00.00.00 ip4:00.00.00.00 include:spf.example.com -all

Збережіть запис та перезапустіть ваш DNS сервер, щоб встановити цей перший крок аутентифікації електронної пошти.

Крок 2. Налаштування ключів DKIM та додавання до DNS

Впровадження DKIM є хорошим наступним кроком, оскільки воно базується на SPF і, як зазначалося, вважається майже обов’язковим у сучасній безпеці електронної пошти.

Процес створення необхідних вам ключів починається з вашого ESP та залежить від того, який ви використовуєте.

Зазвичай, вас попросять ваш постачальник електронних послуг завершити певну аутентифікацію домену, що просто підтверджує, що ви та ваш домен є законними, і ви уповноважені використовувати ваш сайт для відправлення електронних листів. Після цього ви повинні мати можливість отримати доступ до публічного доменного ключа, який є дуже довгою послідовністю цифр, літер і символів. Оскільки DKIM полягає у відповідності двох ключів, постачальник електронних послуг, ймовірно, зберігатиме іншу, але відповідну приватну версію цього ключа.

З цим ми повертаємося до ваших налаштувань DNS і додаємо ще один TXT запис.

Значення для цього запису буде публічним ключем, який ви щойно взяли з вашого ESP.

Ось і все! Як завжди, збережіть ваш новий запис і перезапустіть ваш DNS, щоб зміни вступили в силу.

Крок 3. Налаштуйте запис DMARC DNS для забезпечення аутентифікації

DMARC потрібно налаштувати через 48 годин після встановлення SPF та DKIM. Отже, коли мине кілька днів, ось останній DNS запис, який вам потрібно додати для завершення тріади аутентифікації.

Тип запису DNS знову буде TXT. Якщо є поле часу життя (TTL), ми пропонуємо встановити його на одну годину.

Поле значення – це місце, де ви встановлюєте свою політику. Якщо ви новачок у цьому, ми рекомендуємо слідувати посібнику Google з впровадження DMARC та використовувати політику без впровадження, наприклад:

v=DMARC1; p=none; rua=mailto:[EMAIL ADDRESS]

Введіть адресу електронної пошти, яку ви регулярно перевіряєте.

Коли ви закінчите, ви можете зберегти запис та перезапустити ваш DNS сервер востаннє на деякий час.

Користуючись політикою наведеною вище, ви зможете отримувати звіти про продуктивність електронної пошти без того, щоб повідомлення позначались як спам. Ці звіти покажуть, наскільки ефективно ваші електронні листи проходять перевірки аутентифікації та чи потрібно вам вносити якісь корективи. Google радить дотримуватися цієї м’якої політики принаймні тиждень. Коли ви почуватиметесь комфортно, ви можете поступово змінювати вашу політику, роблячи її більш специфічною. Щоб дізнатися більше про таймінг та структурування ваших політик DMARC, ми рекомендуємо ознайомитись з посібником Google про DMARC.

Крок 4. Перевірте, що ваші електронні листи аутентифіковані

Нарешті, настав час перевірити статус автентифікації електронної пошти!

Ви можете зробити це, відправивши електронну пошту з домену, де ви додали всі записи DNS, а потім спостерігаючи, чи прикріплено правильні повідомлення SPF, DKIM та DMARC.

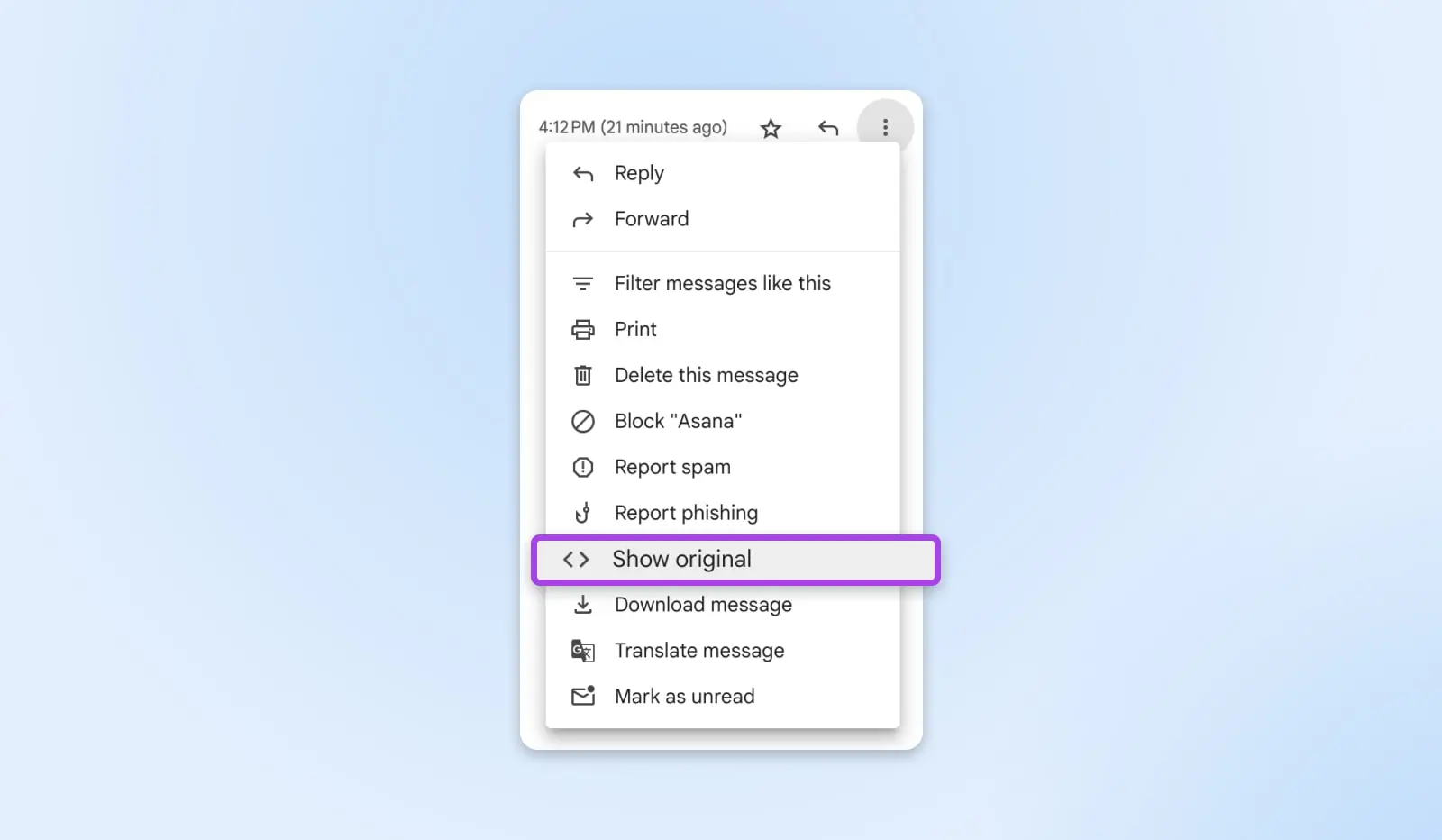

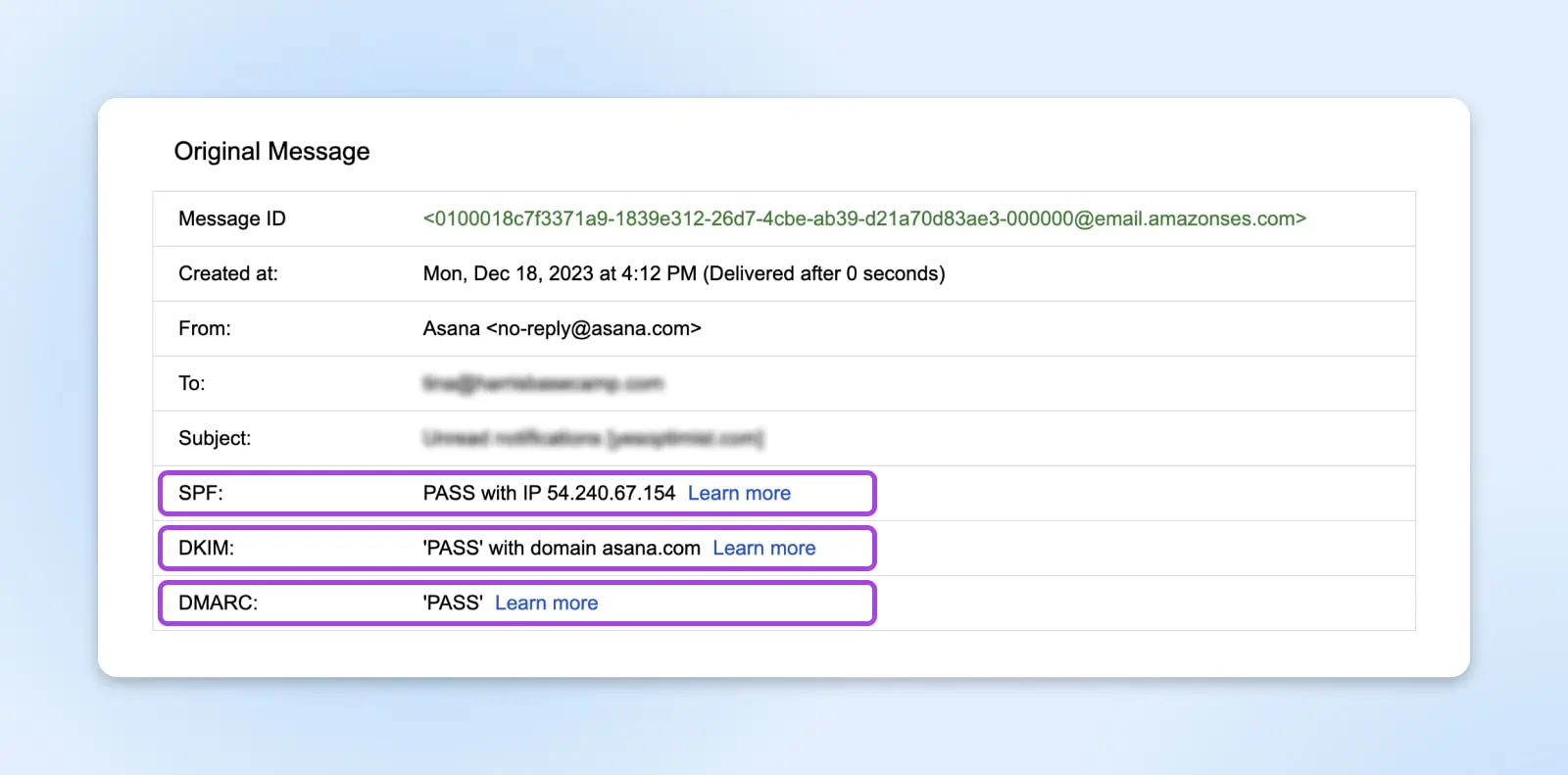

У Gmail відкрийте повідомлення, подивіться в правий верхній кут (де відображається час відправки), і знайдіть меню з трьома крапками. Після натискання на це меню, знайдіть і виберіть <> Показати оригінал.

Відкриється нова вкладка з усіма деталями електронної пошти, включаючи будь-яку прикріплену інформацію SPF, DKIM та DMARC у верхній частині.

Останнє зауваження: Що таке BIMI?

Остання річ. Можливо, ви чули про індикатори бренду для ідентифікації повідомлень (BIMI).

Це останній протокол аутентифікації електронної пошти, який дозволяє відправнику додати брендоване зображення до електронного листа для ще одного печатки легітимності.

Ця практика була введена у 2020 році, але не здобула широкого поширення. Чому? Через вартість.

Деякі служби електронної пошти (включаючи Gmail) вимагають, щоб запис BIMI містив сертифікат перевіреного знаку (VMC). Наразі вони коштують більше $1K на рік, тому серед малих та навіть середніх підприємств, які не відчувають потреби в цьому дорогому четвертому рівні захисту, BIMI не є пріоритетом.

Якщо ви зацікавлені дізнатися більше про цей новий метод аутентифікації електронної пошти та його реалізацію, Selzy має надійний посібник до BIMI.

Потрібна допомога у вашому процесі аутентифікації електронної пошти?

Вау, якщо ви залишилися з нами протягом усього цього посібника і тепер у вас налаштована автентифікація електронної пошти, вітаємо!

Це велике досягнення та інвестиція в успіх ваших кампаній з маркетингу електронної пошти.

Але, якщо ви відчули, що застрягли і шукаєте додаткової допомоги, це цілком зрозуміло.

Ми створили DreamHost, щоб зняти бар’єри до володіння бізнес-сайтом. Тому, окрім швидких та надійних хостинг опцій, у нас також є команда професійних послуг, яка може допомогти вам з будь-якими технічними завданнями, які ви не можете — або не хочете — виконувати самостійно.

Потрібна допомога для запуску аутентифікації електронної пошти, щоб зберегти продажі та захистити клієнтів від шкідливих загроз? Заплануйте час у нашому календарі, ми хотіли б зустрітися з вами!

Отримайте професійну електронну пошту @yourdomain

Промотуйте свій вебсайт з кожним повідомленням, яке ви надсилаєте, коли налаштуєте професійну електронну пошту, яка відповідає вашому домену з DreamHost.

Зареєструватися зараз